안녕하세요. 메타클라우드 입니다. 😎

패스트캠퍼스 챌린지 06일차 블로그 학습 정리 포스팅입니다.

학습 기록

금번 포스팅은 AWS에서 NACL(Network Access Control List)와 SG(Security Group)에 대해 알아보고 실습을 진행합니다. 패스트캠퍼스 06일차 수강 인증샷 입니다.

1. Stateful / Stateless 개념

- AWS NACL과 SG를 알려면 Statefull과 Stateless 개념에 대해 먼저 알아야 합니다. 아마 Firewall에 대한 설정 경험이 있으신 분들은 들어보셨을 겁니다. 간단하게 설명하면 아래와 같습니다.

1.1 Stateful

- Stateful 이란 Server와 Client간 Session의 상태(State)에 기반하여 Server가 Client에 Response를 보낼때 Session의 상태(State)를 따로 저장하여 활용합니다. (SG의 방식)

1.2 Stateless

- Stateless 는 Server의 Client에 대한 Response를 보낼때 Session의 상태(State)와 상관없이 독립적으로 즉, Client의 상태(State)를 따로 저장하지 않습니다. (NACL의 방식)

2. Network ACL (NACL)

- AWS Docs의 설명에서 Network ACL(NACL)은 1개 이상의 Subnet 내부와 외부의 트래픽을 제어하기 위한 방화벽 역할을 하는 VPC를 위한 선택적 보안 계층입니다.

- 즉 NACL은 Subnet에 연결되기 때문에 서로 다른 Subnet 사이에서 트래픽을 제어하기 위해선 NACL로 제어가 가능하며, 서로 같은 Subnet 안에서 트래픽을 제어할 땐 NACL로 제어가 불가능합니다.

- 그리고 NACL은 여러개의 Subnet과 연결할 수 있지만, Subnet은 한번에 하나의 NACL만 연결할 수 있습니다. NACL이 이미 연결된 Subnet에 추가로 NACL을 연결하면 기존 NACL의 연결은 제외됩니다.

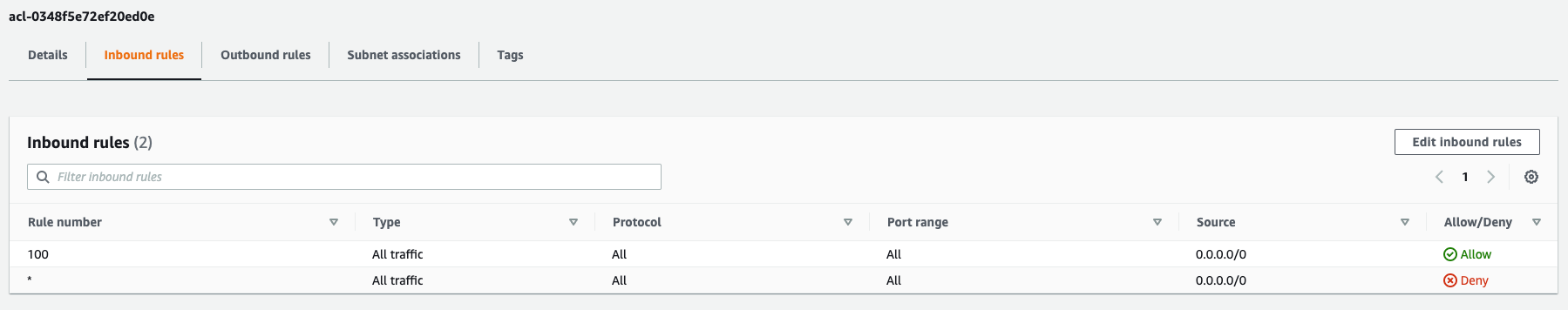

- NACL은 Stateless로 동작하며, inbound와 outbound 규칙(Rule)을 설정할 때 허용하거나 차단하는 규칙을 설정할 수 있고, 각각의 규칙에 우선순위를 지정할 수 있습니다. 숫자가 낮은 Rule이 먼저 적용됩니다.

Amazon Virtual Private Cloud - 네트워크 ACL

https://docs.aws.amazon.com/ko_kr/vpc/latest/userguide/vpc-network-acls.html

네트워크 ACL - Amazon Virtual Private Cloud

기본 네트워크 ACL의 인바운드 규칙을 수정한 경우에는, IPv6 블록을 VPC에 연결할 때 인바운드 IPv6 트래픽에 대한 허용 규칙이 자동으로 추가되지는 않습니다. 이와 마찬가지로 아웃바운드 규칙을

docs.aws.amazon.com

3. Security Group (SG)

- AWS Docs의 설명에서 Security Group(SG)은 리소스에 대한 인바운드 및 아웃바운드 트래픽을 제어하는 가상 방화벽 역할을 합니다.

- 즉 Security Group은 리소스에 연결되기 때문에 리소스가 Subnet이 같거나 다르더라도 Security Group을 통해 트래픽을 제어할 수 있습니다.

- AWS EC2의 인스턴스의 경우 한개의 인스턴스에 최대 5개의 Security Group을 연결할 수 있고, 동일한 Subnet에 인스턴스가 2개 있을 경우, 각각의 인스턴스에 서로 다른 Security Group을 연결할 수 있습니다.

- Security Group은 Inbound와 Outbound 규칙(Rule)을 적용할 때, 허용 규칙만 적용할 수 있고 NACL처럼 우선순위를 적용할 수 없습니다.

- Stateful 방식으로 동작하기 때문에 Security Group의 Inbound 규칙으로 허용된 트래픽에 대한 Response가 외부로 나갈때 Outbound 규칙에 상관없이 자동으로 허용됩니다.

- 만약 Security Group에 Outbound 규칙만 없다면 해당 Security Group이 연결된 리소스에서 출발하는 Outbound 트래픽이 허용되지 않습니다.

Amazon Virtual Private Cloud - VPC의 보안 그룹

https://docs.aws.amazon.com/ko_kr/vpc/latest/userguide/VPC_SecurityGroups.html

VPC의 보안 그룹 - Amazon Virtual Private Cloud

Amazon EC2 콘솔에서 인스턴스를 시작하면 인스턴스 시작 마법사가 "launch-wizard-xx" 보안 그룹을 자동으로 정의하며 기본 보안 그룹 대신 해당 그룹을 인스턴스와 연결할 수 있습니다.

docs.aws.amazon.com

패스트캠퍼스 챌린지 06일차 포스팅을 여기서 마치며, 다음 포스팅에서는 VPC와 관련된 강의 중 나머지 강의들을 학습하고 정리하겠습니다.

본 포스팅은 패스트캠퍼스 환급 챌린지 참여를 위해 작성되었습니다.

수강료 100% 환급 챌린지 | 패스트캠퍼스

딱 5일간 진행되는 환급챌린지로 수강료 100% 환급받으세요! 더 늦기전에 자기계발 막차 탑승!

fastcampus.co.kr

'DevOps > Fast Campus' 카테고리의 다른 글

| [패스트캠퍼스 챌린지 08일차] - 서비스 설계 방법 (0) | 2021.11.08 |

|---|---|

| [패스트캠퍼스 챌린지 07일차] - AWS Bastion Host (0) | 2021.11.07 |

| [패스트캠퍼스 챌린지 05일차] - Public, Private Subnet 구성 (0) | 2021.11.05 |

| [패스트캠퍼스 챌린지 04일차] - Amazon VPC (0) | 2021.11.04 |

| [패스트캠퍼스 챌린지 03일차] - AWS 기초와 네트워크 (0) | 2021.11.03 |